EBIOS RM : Maîtriser la méthode française de gestion des risques

Sommaire

- 1. Qu’est-ce que la méthode EBIOS RM ?

- 2. Les objectifs et les atouts de la méthode EBIOS RM

- 3. Les 5 étapes de la méthode EBIOS RM

- 3.1. Étape 1 : Cadrage et socle de sécurité

- 3.2. Étape 2 : Étude des événements redoutés

- 3.3. Étape 3 : Étude des scénarios stratégiques

- 3.4. Étape 4 : Étude des scénarios opérationnels

- 3.5. Étape 5 : Traitement du risque

- 4. Des exemples concrets d’application d’EBIOS RM

- 5. Comparaison avec d’autres méthodes d’analyse de risques

- 6. Se former à EBIOS RM : le rôle de CSB.SCHOOL

- 6.1. Notre formation comprend :

Face à l’augmentation des cyberattaques, la gestion des risques cyber est devenue une priorité pour toutes les organisations. Identifier les vulnérabilités, anticiper les menaces et mettre en place des mesures adaptées est essentiel pour garantir la sécurité des systèmes d’information.

C’est dans ce contexte que l’ANSSI a développé et promu EBIOS Risk Manager (EBIOS RM), une méthode structurée et reconnue pour l’analyse de risques informatique. Ce référentiel français permet aux entreprises de mieux comprendre leurs enjeux métiers et techniques, de dialoguer efficacement entre décideurs et experts, et d’agir en conformité avec les exigences réglementaires.

Dans cet article, nous vous proposons de comprendre la méthode EBIOS RM, de découvrir ses objectifs, ses étapes clés, ses cas d’usage concrets, et de voir comment notre école de cybersécurité CSB.SCHOOL vous forme à cette approche essentielle en cybersécurité en faisant passer à ses étudiants en Mastère, Responsable en cybersécurité la certification EBIOS RM.

Qu’est-ce que la méthode EBIOS RM ?

EBIOS signifie Expression des Besoins et Identification des Objectifs de Sécurité. La version EBIOS RM (pour Risk Manager), publiée en 2018, est une évolution de la méthode initiale développée dès les années 1990.

Conçue sous l’égide de l’ANSSI, cette méthode répond aux besoins actuels des organisations, en tenant compte :

-

de l’environnement numérique complexe (cloud, interconnexion, IoT),

-

de l’intensification des menaces ciblées,

-

et de la nécessité d’un dialogue entre les métiers, les décideurs et les équipes techniques.

EBIOS RM se distingue par une approche orientée métier et menace, centrée sur les événements redoutés et les modes opératoires des attaquants. Elle permet de modéliser les risques et d’identifier les priorités de traitement, tout en s’intégrant dans des démarches de conformité (ISO 27001, RGPD…).

Zoom sur la certification Ebios RM : La certification EBIOS Risk Manager atteste de la maîtrise de la méthode EBIOS RM telle que définie par l’ANSSI. Elle s’adresse principalement aux professionnels de la cybersécurité, aux consultants en gestion des risques, ainsi qu’aux RSSI souhaitant structurer leurs analyses. La certification est délivrée par des organismes de formation agréés, à l’issue d’un parcours comprenant une formation théorique et des exercices pratiques. Elle permet de valider sa capacité à animer des ateliers EBIOS, à modéliser les scénarios de menace, et à proposer des mesures adaptées. Reconnue dans le secteur public comme dans le privé, cette certification renforce la crédibilité professionnelle des analystes de risques. Elle peut être un critère de sélection dans des appels d’offres ou pour des missions sensibles. Plusieurs niveaux existent selon l’organisme, allant de l’initiation à l’expertise. À CSB.SCHOOL, la formation prépare les étudiants aux compétences nécessaires pour l’obtenir et organise son passage. Maîtriser EBIOS RM, c’est affirmer son rôle dans la protection stratégique des systèmes numériques.

Les objectifs et les atouts de la méthode EBIOS RM

EBIOS RM s’inscrit dans une démarche proactive et structurée de gestion des risques cyber. Ses principaux objectifs sont :

-

Identifier les risques de manière précise, en s’appuyant sur les réalités métiers et les cybermenaces actuelles.

-

Évaluer les impacts potentiels sur les actifs essentiels (données, processus, services numériques).

-

Déterminer les mesures de sécurité prioritaires et justifier leur mise en œuvre auprès de la direction.

-

Faciliter la collaboration entre les parties prenantes (DSI, RSSI, direction métier, juristes).

-

S’adapter à tout type d’organisation, du secteur public comme privé.

-

S’inscrire dans un cadre de conformité (ex. : ISO 27005, NIS2, RGPD).

Grâce à sa structure claire et à son orientation opérationnelle, EBIOS RM est devenue une référence pour toute démarche de cybersécurité EBIOS en France.

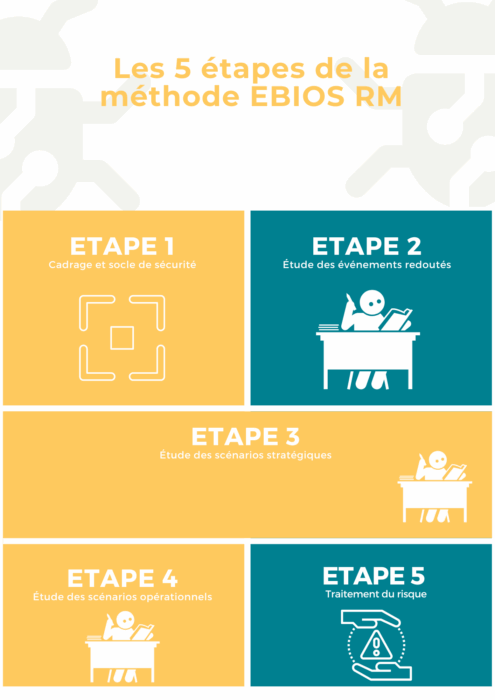

Les 5 étapes de la méthode EBIOS RM

Étape 1 : Cadrage et socle de sécurité

Cette première étape pose les bases de l’analyse. Elle consiste à :

-

Définir le périmètre (système d’information, organisation, projet…),

-

Identifier les actifs essentiels à protéger (données critiques, services clés),

-

Recenser les exigences légales, contractuelles ou métiers.

Elle permet de poser un socle de sécurité de base, applicable à toutes les situations.

Étape 2 : Étude des événements redoutés

On identifie ici les événements inacceptables pour l’organisation : vol de données sensibles, blocage d’un service, altération d’informations…

Chaque événement redouté est rattaché à un enjeu métier concret, facilitant la communication entre directions opérationnelles et équipes IT.

Étape 3 : Étude des scénarios stratégiques

Cette étape modélise les scénarios d’attaque pouvant provoquer les événements redoutés. Elle permet de :

-

Identifier les attaquants potentiels,

-

Décrire leurs capacités et intentions,

-

Évaluer leur surface d’attaque.

On peut ainsi visualiser les voies d’intrusion stratégiques, ce qui aide à orienter la stratégie de défense.

Étape 4 : Étude des scénarios opérationnels

On s’intéresse ici aux vulnérabilités techniques et organisationnelles exploitables par l’attaquant dans le cadre d’un scénario.

Cela permet de déterminer la probabilité de succès de l’attaque, et d’identifier les failles les plus critiques.

Étape 5 : Traitement du risque

Dernière étape : définir et prioriser les mesures de sécurité à mettre en place, en tenant compte :

-

du niveau de risque résiduel,

-

de la faisabilité des mesures,

-

du coût / bénéfice de chaque action.

Le traitement peut passer par des mesures techniques, organisationnelles, juridiques ou contractuelles.

Des exemples concrets d’application d’EBIOS RM

EBIOS RM est aujourd’hui utilisée dans des contextes très variés :

-

Collectivité territoriale : une mairie identifie les risques d’indisponibilité de ses systèmes critiques (état civil, scolarité, sécurité urbaine) face aux ransomwares.

-

PME dans la santé : évaluation des risques liés à l’externalisation de données médicales sur un cloud public.

-

Entreprise du BTP : sécurisation d’un projet de bâtiment connecté via une analyse des risques de sabotage ou d’espionnage industriel.

Comparaison avec d’autres méthodes d’analyse de risques

| Méthode | Approche principale | Points forts | Limites |

|---|---|---|---|

| EBIOS RM | Par scénarios de menaces | Vision stratégique + métier | Exige animation experte |

| ISO 27005 | Par actifs et impacts | Standard international reconnu | Moins centré sur les attaques |

| MEHARI | Par vulnérabilités | Analyse fine des risques | Moins accessible aux non-experts |

Dans la pratique, ces méthodes peuvent être combinées : EBIOS RM pour modéliser les menaces, ISO 27005 pour le cadre de gestion, MEHARI pour le détail technique.

Se former à EBIOS RM : le rôle de CSB.SCHOOL

CSB.SCHOOL, école supérieure spécialisée en cybersécurité, intègre EBIOS RM dans son programme et propose la préparation et le passage de la certifications en première année du programme Mastère, Responsable en cybersécurité labélisé SecNumEdu par l’ANSSI.

Notre formation comprend :

-

Des modules complets sur la méthode EBIOS RM, animés par des professionnels du secteur.

-

Des cas pratiques basés sur des scénarios réels issus d’entreprises, collectivités ou administrations.

-

La préparation aux métiers de la cybersécurité, en particulier : Analyste en gestion des risques, Risk Manager et Responsable de la sécurité des systèmes d’information (RSSI).

Les étudiants développent également des compétences transverses : animation d’ateliers d’analyse de risques, rédaction de livrables, gestion de projets cyber.

Continuez votre lecture

Réussir son entretien d’admission en école de cybersécurité | Guide complet 2026

Journées de la Cyber 2026 : passer du questionnaire Excel à une véritable stratégie de gestion du risque tiers