Les attaques automatisées : nouvelle ère cyber

Sommaire

- 1. Qu’est-ce qu’une attaque automatisée ?

- 2. Pourquoi ces capacités changent tout ?

- 3. Ces attaques reposent souvent sur des technologies comme :

- 4. Tableau comparatif des principales attaques automatisées

- 5. Pourquoi ces attaques explosent aujourd’hui ?

- 5.1. 1. Accessibilité des outils

- 5.2. 2. Puissance de l’automatisation

- 5.3. 3. Intelligence artificielle

- 6. Quels sont les impacts des attaques automatisées ?

- 7. Comment se protéger efficacement ?

- 7.1. Les bonnes pratiques essentielles :

- 7.2. Des solutions avancées :

L’évolution rapide des technologies numériques a profondément transformé le paysage de la cybersécurité. Aujourd’hui, les attaques automatisées représentent une menace majeure pour les entreprises et les particuliers. Alimentées par l’intelligence artificielle, les scripts et les bots, elles permettent aux cybercriminels de lancer des offensives massives, rapides et difficiles à détecter. Cette nouvelle ère cyber impose une adaptation urgente des stratégies de défense. Découvrons en ensemble les mécanismes et les moyens de protection.

Qu’est-ce qu’une attaque automatisée ?

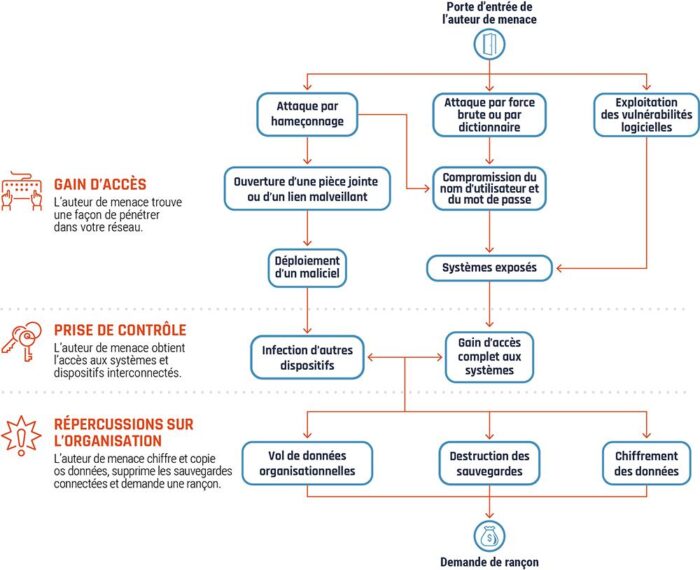

Une attaque automatisée désigne une cyberattaque exécutée de manière autonome, sans intervention humaine en temps réel. Elle repose sur des outils programmés, scripts, bots ou logiciels spécialisés, capables d’agir à grande échelle, avec une rapidité et une précision impossibles à atteindre manuellement. Contrairement aux attaques traditionnelles, où un hacker agit de façon ciblée, les attaques automatisées fonctionnent en continu, 24h/24, en exploitant des processus industrialisés. Cela permet aux cybercriminels de multiplier les tentatives et d’augmenter considérablement leurs chances de succès.

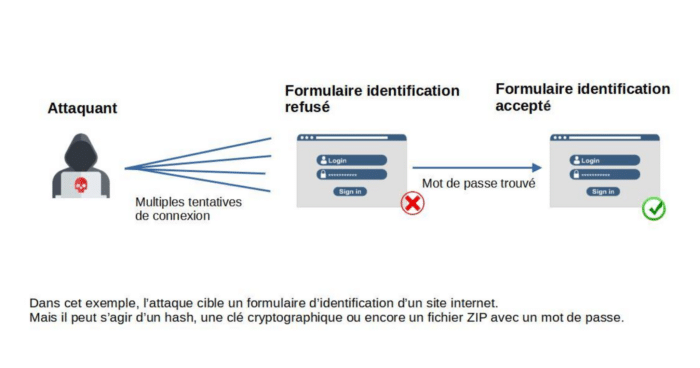

Les outils automatisés peuvent lancer des attaques dites de brute force ou de credential stuffing. Ils testent en quelques secondes des milliers, voire des millions de combinaisons d’identifiants.

Exemple :

- Utilisation de bases de données d’identifiants volés

- Tentatives simultanées sur plusieurs plateformes

- Adaptation automatique en cas d’échec

Les attaques automatisées incluent souvent une phase de reconnaissance permanente. Des bots parcourent Internet en continu pour détecter, les ports ouverts, les services exposés, les logiciels obsolètes ou les mauvaises configurations.

Ces scans sont totalement invisibles pour un utilisateur classique et peuvent toucher des milliers de systèmes simultanément. Leur objectif principal est d’identifier des cibles vulnérables avant même de lancer une attaque.

Pourquoi ces capacités changent tout ?

L’automatisation transforme les cyberattaques en un véritable modèle industriel :

- Vitesse : attaques lancées en quelques secondes

- Volume : milliers de cibles simultanées

- Persistance : attaques continues sans interruption

- Accessibilité : outils disponibles même pour des non-experts

Cela signifie qu’aujourd’hui, toute organisation connectée est une cible potentielle, même sans être spécifiquement visée

Ces attaques reposent souvent sur des technologies comme :

Bots : Les bots sont des programmes automatisés capables d’exécuter des tâches répétitives à grande vitesse. En cybersécurité offensive, ils sont utilisés pour lancer des attaques massives comme le brute force ou le scraping malveillant. Leur capacité à opérer en continu les rend particulièrement efficaces pour contourner les défenses classiques.

Scripts Python ou Bash : Les scripts en Python ou Bash permettent d’automatiser facilement des actions complexes comme le scan de vulnérabilités ou l’exploitation de failles. Accessibles et puissants, ils sont largement utilisés par les attaquants pour créer des outils sur mesure. Leur flexibilité permet d’adapter rapidement une attaque à une cible spécifique.

Intelligence artificielle : L’intelligence artificielle permet d’optimiser et d’adapter les attaques en temps réel. Elle peut analyser les comportements des systèmes ciblés pour ajuster les stratégies et éviter les mécanismes de détection. Cette évolution rend les attaques plus intelligentes, discrètes et difficiles à contrer.

Botnets (réseaux d’appareils infectés) : Un botnet est un réseau d’appareils compromis (ordinateurs, objets connectés) contrôlés à distance par un attaquant. Ces machines sont utilisées pour lancer des attaques coordonnées comme les DDoS ou les campagnes massives de phishing. Plus le botnet est vaste, plus la puissance de frappe est élevée.

Tableau comparatif des principales attaques automatisées

| Type d’attaque | Description | Objectif principal | Niveau de danger |

|---|---|---|---|

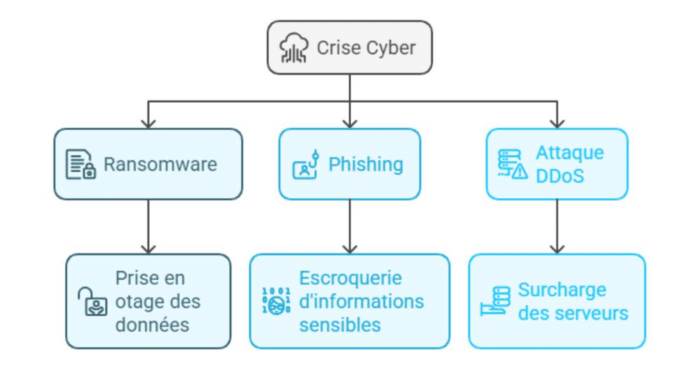

| Brute force | Test massif de mots de passe | Accès non autorisé | Élevé |

| Credential stuffing | Réutilisation d’identifiants volés | Compromission de comptes | Très élevé |

| DDoS automatisé | Saturation de serveurs via bots | Rendre un service indisponible | Critique |

| Scan de vulnérabilité | Détection automatique de failles | Préparer une attaque | Moyen à élevé |

| Phishing automatisé | Envoi massif d’emails frauduleux | Vol de données | Élevé |

Pourquoi ces attaques explosent aujourd’hui ?

1. Accessibilité des outils

L’un des principaux facteurs de la montée des attaques automatisées est la démocratisation des outils de cyberattaque. Aujourd’hui, il existe des plateformes, des forums et des places de marché clandestines proposant des kits prêts à l’emploi, souvent appelés “attack kits” ou “malware-as-a-service”.

Ces solutions ne nécessitent pas de compétences techniques avancées : une interface simplifiée permet de lancer des attaques en quelques clics. Cela abaisse considérablement la barrière à l’entrée et transforme des individus peu qualifiés en acteurs potentiels de la cybercriminalité. En conséquence, le nombre d’attaques augmente fortement, tant en volume qu’en diversité.

2. Puissance de l’automatisation

L’automatisation permet d’exécuter des attaques à une échelle industrielle. Là où une attaque manuelle nécessiterait des heures ou des jours, un simple script peut scanner, analyser et cibler des milliers de systèmes en quelques minutes seulement.

Ces programmes fonctionnent en continu, sans interruption, et peuvent lancer plusieurs types d’attaques simultanément (scan, intrusion, exploitation). Cette capacité à opérer à grande vitesse et à grande échelle rend les attaques beaucoup plus difficiles à contenir, car les systèmes de défense sont souvent dépassés par le volume de requêtes malveillantes.

3. Intelligence artificielle

L’intégration de l’intelligence artificielle dans les cyberattaques marque une évolution majeure. L’IA permet aux attaquants d’analyser en temps réel les réponses des systèmes ciblés et d’ajuster automatiquement leurs stratégies pour maximiser leurs chances de succès.

Par exemple, elle peut modifier le comportement d’un bot pour éviter d’être détecté, contourner les filtres de sécurité ou personnaliser des attaques comme le phishing. Cette adaptabilité rend les attaques plus discrètes, plus précises et beaucoup plus difficiles à identifier avec des méthodes de défense traditionnelles.

Quels sont les impacts des attaques automatisées ?

Les PME sont particulièrement vulnérables car elles disposent souvent de protections limitées.

| Conséquence | Description | Impact sur l’entreprise | Niveau de gravité |

|---|---|---|---|

| Pertes financières importantes | Les attaques peuvent entraîner des coûts liés aux rançons, aux réparations des systèmes et à la perte d’activité. | Baisse du chiffre d’affaires, coûts imprévus | Très élevé |

| Vol de données sensibles | Les cybercriminels accèdent à des informations confidentielles (clients, données internes, identifiants). | Risque juridique, perte de confiance | Critique |

| Atteinte à la réputation | Une faille de sécurité peut nuire à l’image de marque et à la crédibilité de l’entreprise. | Perte de clients, impact durable sur la marque | Élevé |

| Interruption d’activité | Les systèmes peuvent être ralentis ou bloqués (ex : attaque DDoS ou ransomware). | Arrêt temporaire ou total des opérations | Critique |

| Sanctions réglementaires | En cas de non-conformité (ex : RGPD), des amendes peuvent être appliquées. | Sanctions financières et obligations légales | Élevé à critique |

Comment se protéger efficacement ?

Les bonnes pratiques essentielles :

- Mettre en place une authentification multi-facteurs (MFA)

- Utiliser des mots de passe robustes et uniques

- Installer des pare-feu intelligents (WAF)

- Surveiller les activités suspectes en temps réel

- Effectuer des mises à jour régulières

Des solutions avancées :

Détection comportementale basée sur l’IA

La détection comportementale repose sur l’analyse des habitudes normales des utilisateurs et des systèmes afin d’identifier toute activité suspecte. Grâce à l’intelligence artificielle, ces outils apprennent en continu et sont capables de repérer des anomalies, même subtiles, comme des connexions inhabituelles ou des actions incohérentes. Contrairement aux systèmes traditionnels basés sur des signatures connues, cette approche permet de détecter des attaques inédites ou en cours d’évolution. Elle est particulièrement efficace contre les menaces automatisées, qui présentent souvent des schémas répétitifs ou anormaux à grande échelle.

Protection anti-bot

Les solutions anti-bot visent à distinguer les utilisateurs humains des programmes automatisés malveillants. Elles analysent différents indicateurs comme le comportement de navigation, la vitesse des requêtes ou encore les interactions avec le site. En bloquant ou en limitant les bots suspects, ces outils permettent de réduire efficacement les attaques de type brute force, scraping ou credential stuffing. Ils jouent un rôle essentiel pour protéger les applications web et les plateformes exposées au public.

Analyse prédictive des menaces

L’analyse prédictive utilise des données historiques, des modèles statistiques et des algorithmes avancés pour anticiper les attaques avant qu’elles ne se produisent. Elle permet d’identifier des tendances, des schémas d’attaque et des vulnérabilités potentielles. Cette approche proactive aide les entreprises à renforcer leurs défenses en amont, en corrigeant les failles et en adaptant leurs stratégies de sécurité. Elle transforme la cybersécurité en un processus anticipatif plutôt que réactif, ce qui est crucial face à des attaques automatisées rapides et massives.

Les attaques automatisées marquent une rupture dans la cybersécurité moderne. Leur rapidité, leur échelle et leur sophistication obligent les organisations à repenser leurs défenses. Dans cette nouvelle ère cyber, l’anticipation et l’automatisation de la défense deviennent aussi cruciales que les attaques elles-mêmes.

Continuez votre lecture

Comment l’IA transforme la cybersécurité ? Révolution, opportunités et défis

CSB.TALKS : décider et agir face aux risques cyber, le rôle clé du conseil