Typosquatting : Comprendre et se protéger de cette cyber-arnaque méconnue

Sommaire

- 1. Qu’est-ce que le typosquatting ?

- 1.1. Les typologies d’erreurs exploitées :

- 1.2. Les objectifs des attaquants :

- 2. Quels sont les objectifs des cybercriminels ?

- 3. Les exemples de typosquatting connus

- 3.1. Cas célèbres :

- 4. Quels sont les risques pour les internautes et les entreprises ?

- 4.1. Pour les internautes :

- 4.2. Pour les entreprises :

- 5. Comment se protéger du typosquatting ?

- 5.1. Pour les internautes

- 5.2. Pour les entreprises

- 6. Typosquatting vs autres attaques de type usurpation

- 7. Se former à la détection de ces attaques avec CSB.SCHOOL

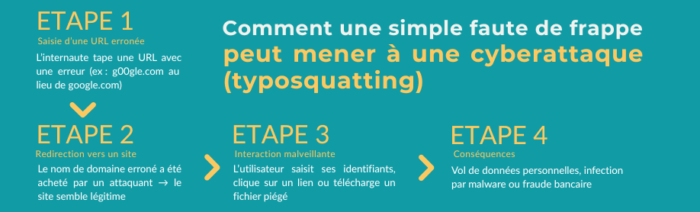

Tapez « goggle.com » au lieu de « google.com » et vous pourriez tomber sur un site qui n’a rien à voir avec le moteur de recherche. Cette simple faute de frappe pourrait suffire à compromettre vos données. C’est tout le principe du typosquatting, une technique discrète mais redoutablement efficace utilisée par les cybercriminels pour tromper les internautes et détourner leur navigation.

Comment fonctionne cette attaque typographique ? Quels sont les risques concrets pour les utilisateurs et les entreprises ? Comment s’en prémunir ? Voyons pourquoi il est crucial de se former à ces menaces, et comment notre école CSB.SCHOOL accompagne les futurs professionnels de la cybersécurité pour y faire face.

Qu’est-ce que le typosquatting ?

Le typosquatting (ou piratage par faute de frappe) est une technique d’usurpation de domaine qui consiste à enregistrer des noms de domaine ressemblant à ceux de marques connues, en espérant que les internautes fassent une erreur en les tapant.

Les typologies d’erreurs exploitées :

Faute de frappe :

Exemples : gooogle.com, amazn.fr

➡️ L’utilisateur tape trop vite et insère une faute de frappe courante : ces erreurs sont anticipées par les attaquants pour créer des pièges crédibles.

Lettre en trop ou manquante :

Exemples : facbook.com, youtub.com

➡️ Une simple omission ou un double appui sur une touche suffit à mener vers un site frauduleux à l’apparence quasi identique à l’original.

Inversion de lettres :

Exemples : netlfix.com, instgarm.com

➡️ L’inversion de deux lettres proches sur le clavier exploite les automatismes de frappe pour tromper l’œil et contourner la vigilance.

Utilisation de chiffres ou symboles proches :

Exemples : g00gle.com (zéros à la place des “o”)

➡️ Cette technique repose sur la ressemblance visuelle entre certaines lettres et chiffres, difficile à repérer pour un œil non averti.

Les objectifs des attaquants :

-

Profiter des erreurs de l’utilisateur pour l’attirer sur un site frauduleux

-

Installer des malwares, afficher de la publicité ou voler des données

-

Nuire à l’image d’une entreprise ou détourner son trafic

Quels sont les objectifs des cybercriminels ?

Le typosquatting est rarement innocent. Il sert plusieurs finalités, toutes malveillantes.

-

Vol de données personnelles : des formulaires imitant ceux de sites officiels récupèrent vos informations bancaires ou identifiants.

-

Diffusion de logiciels malveillants : des fichiers ou liens infectés sont téléchargés à votre insu.

-

Arnaques commerciales : des fausses boutiques en ligne imitent des sites légitimes pour vous soutirer de l’argent.

-

Usurpation de marque : pour discréditer une entreprise ou créer de la confusion volontaire.

Les exemples de typosquatting connus

Cas célèbres :

goggle.com (au lieu de google.com) a déjà été utilisé pour héberger du contenu malveillant.

micros0ft.com (avec un zéro) a été détecté dans une campagne de phishing ciblant les utilisateurs Office 365.

Le domaine airfrnace.fr a été enregistré dans une tentative de redirection vers une fausse billetterie.

Ces attaques sont souvent associées à des campagnes de phishing par typosquatting, visant à usurper l’apparence d’un site fiable pour voler des identifiants ou propager des virus.

Quels sont les risques pour les internautes et les entreprises ?

Pour les internautes :

Face au typosquatting, les internautes sont souvent les premières victimes. En naviguant sans le savoir sur un site frauduleux, ils s’exposent à des conséquences parfois lourdes : vol d’informations personnelles, compromission de leur appareil ou arnaques financières. Ces attaques jouent sur la confiance et l’inattention, rendant la vigilance essentielle.

-

Vol d’identité ou d’informations personnelles

-

Infections virales sur leur appareil

-

Arnaques entraînant des pertes financières

Pour les entreprises :

Le typosquatting ne menace pas uniquement les particuliers : les entreprises en sont également des cibles stratégiques. Lorsqu’un domaine proche de leur nom est exploité à des fins malveillantes, cela peut détourner leur audience, nuire à leur image et même entraîner des litiges juridiques. Protéger sa présence en ligne devient alors un enjeu de cybersécurité, mais aussi de réputation et de confiance client.

-

Perte de confiance de la part des clients

-

Détournement de trafic web ou de leads commerciaux

-

Risques juridiques (en cas de négligence sur la protection de leur nom de domaine)

-

Atteinte à la réputation de marque

Comment se protéger du typosquatting ?

Pour les internautes

-

Vérifiez toujours l’URL d’un site avant de renseigner des données.

-

Activez les protections navigateur (extensions anti-phishing, mode sécurisé).

-

Ne cliquez pas sur des liens suspects, raccourcis ou inconnus (surtout par e-mail ou SMS).

Pour les entreprises

-

Réservez les variantes orthographiques de votre nom de domaine (avec fautes fréquentes).

-

Surveillez régulièrement les enregistrements de noms similaires à votre marque (via des outils de surveillance DNS ou services de veille).

-

Mettez en place une politique DNS robuste, incluant : Certificats SSL/TLS obligatoires / DNSSEC pour sécuriser les requêtes / Redirections des domaines réservés vers le site officiel

Typosquatting vs autres attaques de type usurpation

| Critère | Typosquatting | Phishing classique | Homograph attack |

|---|---|---|---|

| Technique utilisée | Fautes de frappe sur l’URL | Faux e-mails, sites imités | Caractères visuellement similaires |

| Moyen de diffusion | Navigation web volontaire | E-mail, SMS, pub | Navigation + lien piégé |

| Facilité de détection | Moyenne | Variable | Difficile |

| Exemple | amazn.fr | email@paypal.secure.com | раypal.com (lettre cyrillique « р ») |

L’attaque homograph repose sur des caractères spéciaux visuellement identiques à ceux de l’alphabet latin, rendant la détection très complexe. C’est une forme avancée de phishing.

Se former à la détection de ces attaques avec CSB.SCHOOL

Face à la montée des arnaques numériques, la formation en cybersécurité devient indispensable. À la CSB.SCHOOL, nos modules incluent une sensibilisation spécifique aux attaques méconnues mais fréquentes, comme le typosquatting.

Nos étudiants apprennent à :

-

Identifier les signaux faibles d’une tentative d’usurpation

-

Mettre en place des stratégies de protection des noms de domaine

-

Réagir en cas d’incident lié à un domaine frauduleux

-

Réaliser des exercices pratiques de simulation d’attaque

Notre objectif : former des spécialistes capables d’anticiper et neutraliser les nouvelles formes de menaces numériques.

Continuez votre lecture

Réussir son entretien d’admission en école de cybersécurité | Guide complet 2026

Journées de la Cyber 2026 : passer du questionnaire Excel à une véritable stratégie de gestion du risque tiers