Comment se protéger du phishing ? Guide complet anti-arnaque

Sommaire

- 1. Qu’est-ce que le phishing ?

- 2. Phishing vs autres menaces informatiques

- 3. Comment reconnaître une tentative de phishing ?

- 3.1. 1. Vérifiez l’adresse de l’expéditeur

- 3.2. 2. Méfiez-vous des messages urgents

- 3.3. 3. Analysez les liens

- 3.4. 4. Attention aux fautes d’orthographe

- 3.5. 5. Ne téléchargez pas de pièces jointes inconnues

- 4. Les bonnes pratiques pour se protéger du phishing

- 4.1. Utilisez un mot de passe fort et unique

- 4.2. Activez l’authentification à deux facteurs (2FA)

- 4.3. Maintenez vos logiciels à jour

- 4.4. Installez un antivirus fiable

- 4.5. Vérifiez les sites web avant toute action

- 5. Que faire si vous êtes victime de phishing ?

Le phishing, ou hameçonnage, est aujourd’hui l’une des cybermenaces les plus répandues. Emails frauduleux, faux sites web, SMS piégés… les techniques évoluent constamment pour tromper les internautes.

Découvrons comment reconnaître une tentative de phishing et surtout comment s’en protéger efficacement.

Qu’est-ce que le phishing ?

Le phishing, ou hameçonnage, est une technique de cyberattaque largement utilisée par des individus malveillants pour tromper les utilisateurs et leur soutirer des informations sensibles. Ces données peuvent inclure des identifiants de connexion, des coordonnées bancaires, des numéros de carte de crédit ou encore des informations personnelles exploitables à des fins frauduleuses.

Concrètement, le phishing repose sur l’usurpation d’identité. Les cybercriminels se font passer pour une entité légitime et digne de confiance : une banque, une administration publique, un service de livraison, une plateforme en ligne (comme un réseau social ou un site e-commerce), voire un collègue ou un supérieur hiérarchique dans le cadre d’une attaque ciblée. L’objectif est de créer un sentiment de confiance ou d’urgence afin de pousser la victime à cliquer sur un lien, télécharger une pièce jointe ou fournir directement ses informations.

Les canaux utilisés sont de plus en plus variés :

- Emails frauduleux (forme la plus courante)

- SMS piégés (appelés “smishing”)

- Appels téléphoniques (“vishing”)

- Faux sites web imitant parfaitement les originaux

- Messages sur les réseaux sociaux ou applications de messagerie

Ce qui rend le phishing particulièrement dangereux, c’est son niveau de sophistication croissant. Certains messages sont aujourd’hui presque indiscernables des communications officielles, avec des logos, signatures et mises en page copiés à l’identique. Les attaques peuvent également être personnalisées (on parle alors de “spear phishing”), ce qui augmente considérablement leur efficacité.

Phishing vs autres menaces informatiques

| Type de menace | Description | Objectif principal | Mode d’attaque | Niveau de danger |

|---|---|---|---|---|

| Phishing | Usurpation d’identité pour soutirer des informations sensibles | Vol de données personnelles ou bancaires | Email, SMS, faux site | Élevé |

| Malware | Logiciel malveillant installé à l’insu de l’utilisateur | Endommager, espionner ou voler des données | Téléchargement, pièce jointe | Très élevé |

| Ransomware | Blocage des données avec demande de rançon | Extorsion financière | Pièce jointe, faille système | Critique |

| Spyware | Logiciel espion qui collecte des informations sans consentement | Surveillance, vol d’informations | Installation cachée | Élevé |

| Ingénierie sociale | Manipulation psychologique pour obtenir des informations | Accès frauduleux | Interaction humaine directe | Élevé |

| Attaque par brute force | Tentatives répétées pour deviner un mot de passe | Accès à un compte | Scripts automatisés | Moyen à élevé |

| Man-in-the-middle | Interception des communications entre deux parties | Espionnage ou modification des données | Réseaux non sécurisés | Élevé |

Comment reconnaître une tentative de phishing ?

1. Vérifiez l’adresse de l’expéditeur

Les emails frauduleux utilisent souvent des adresses très proches des officielles (ex : support@amaz0n.com).

2. Méfiez-vous des messages urgents

Les phrases comme “Votre compte sera suspendu immédiatement” visent à provoquer une réaction rapide sans réflexion.

3. Analysez les liens

Avant de cliquer, passez votre souris sur le lien pour voir l’URL réelle. Si elle semble suspecte ou incohérente, n’y allez pas.

4. Attention aux fautes d’orthographe

Les emails de phishing contiennent souvent des erreurs ou des formulations étranges.

5. Ne téléchargez pas de pièces jointes inconnues

Elles peuvent contenir des logiciels malveillants.

Les bonnes pratiques pour se protéger du phishing

Utilisez un mot de passe fort et unique

Un mot de passe constitue la première barrière de sécurité entre vos données et un attaquant. Pourtant, beaucoup d’utilisateurs utilisent encore des mots de passe simples (comme “123456” ou “password”) ou les réutilisent sur plusieurs sites. Cette pratique est particulièrement risquée : si un seul compte est compromis, tous les autres peuvent l’être également.

Un mot de passe robuste doit :

- Contenir au moins 12 caractères

- Mélanger lettres majuscules et minuscules, chiffres et caractères spéciaux

- Être totalement unique pour chaque service

Pour simplifier la gestion, vous pouvez utiliser un gestionnaire de mots de passe. Cet outil permet de générer et stocker des mots de passe complexes sans avoir à les mémoriser. C’est aujourd’hui une solution fortement recommandée en cybersécurité.

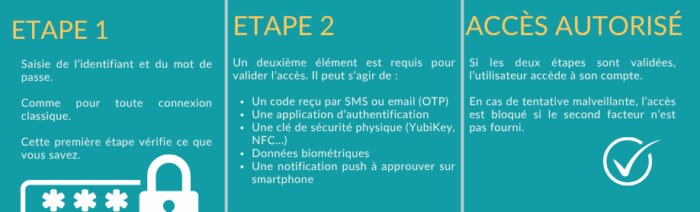

Activez l’authentification à deux facteurs (2FA)

L’authentification à deux facteurs ajoute une couche de sécurité supplémentaire à vos comptes. En plus de votre mot de passe, elle demande une seconde preuve d’identité, généralement un code temporaire envoyé par SMS, email ou généré via une application dédiée.

Ainsi, même si un cybercriminel parvient à obtenir votre mot de passe (via phishing par exemple), il ne pourra pas accéder à votre compte sans ce second facteur.

Les formes les plus courantes de 2FA incluent :

- Codes à usage unique (OTP)

- Applications d’authentification (Google Authenticator, Microsoft Authenticator)

- Clés de sécurité physiques (clé USB sécurisée)

Activer cette fonctionnalité sur vos comptes sensibles (email, banque, réseaux sociaux) est une mesure simple mais extrêmement efficace.

Maintenez vos logiciels à jour

Les logiciels, applications et systèmes d’exploitation contiennent parfois des vulnérabilités exploitées par les pirates informatiques. Les éditeurs publient régulièrement des mises à jour pour corriger ces failles de sécurité. Ne pas mettre à jour ses outils revient à laisser une porte ouverte aux attaques.

Pour rester protégé :

- Activez les mises à jour automatiques

- Mettez à jour votre système (Windows, macOS, Android, iOS)

- Vérifiez régulièrement vos applications

Les attaques de type phishing peuvent parfois rediriger vers des exploits qui ciblent des logiciels obsolètes. Être à jour réduit fortement ce risque.

Installez un antivirus fiable

Un antivirus agit comme une ligne de défense active contre les menaces. Il permet de détecter, bloquer et supprimer des fichiers malveillants, mais aussi d’identifier des sites frauduleux ou des tentatives de phishing.

Les antivirus modernes offrent plusieurs fonctionnalités utiles :

- Analyse en temps réel des fichiers téléchargés

- Blocage des sites dangereux

- Protection contre les ransomwares

- Surveillance des comportements suspects

Il est important de choisir une solution reconnue et de la maintenir à jour pour garantir son efficacité. Un antivirus ne remplace pas la vigilance humaine, mais il constitue un complément indispensable.

Vérifiez les sites web avant toute action

Les sites frauduleux sont souvent conçus pour imiter parfaitement des plateformes officielles (banques, impôts, e-commerce). Un simple clic peut suffire à compromettre vos données.

Avant de saisir des informations sensibles, prenez le temps de vérifier :

- Que l’URL commence par “https://”

- La présence d’un cadenas dans la barre d’adresse

- L’absence de fautes ou de caractères suspects dans le nom de domaine

- La cohérence globale du site (design, contenu, navigation)

Attention : le “https” ne garantit pas à lui seul la légitimité d’un site, mais son absence est un signal d’alerte fort. En cas de doute, privilégiez toujours l’accès direct au site officiel en tapant l’adresse vous-même dans votre navigateur, plutôt que de cliquer sur un lien reçu par email ou SMS.

Que faire si vous êtes victime de phishing ?

| Action à entreprendre | Description détaillée | Priorité |

|---|---|---|

| Changer immédiatement vos mots de passe | Modifiez sans délai les mots de passe des comptes concernés, ainsi que ceux utilisant le même identifiant. Créez des mots de passe uniques et complexes pour éviter toute compromission en cascade. | 🔴 Très élevée |

| Contacter votre banque | Si vous avez communiqué des informations bancaires, informez immédiatement votre établissement afin de bloquer les transactions frauduleuses et sécuriser vos moyens de paiement. | 🔴 Très élevée |

| Signaler l’attaque | Déclarez la tentative de phishing sur une plateforme officielle comme cybermalveillance.gouv.fr afin d’aider les autorités à lutter contre ces pratiques et potentiellement éviter d’autres victimes. | 🟠 Élevée |

| Surveiller vos comptes | Vérifiez régulièrement vos relevés bancaires, emails et activités de connexion pour détecter toute action suspecte. Activez les alertes de sécurité si possible. | 🟠 Élevée |

Le phishing repose principalement sur la manipulation humaine. En adoptant les bons réflexes et en restant vigilant, vous pouvez considérablement réduire les risques. La cybersécurité commence par l’information : restez informé pour rester protégé.

Continuez votre lecture

Les bons réflexes cyber pour tous : protégez vos données

BTS cybersécurité et sécurité informatique : parcours et débouchés