DevSecOps : intégrer la sécurité dès le code

Sommaire

- 1. Pourquoi intégrer la sécurité dès le code ?

- 1.1. Détecter les vulnérabilités le plus tôt possible

- 1.2. Réduire les coûts de correction

- 1.3. Automatiser les contrôles de sécurité

- 1.4. Responsabiliser les développeurs

- 2. Les piliers du DevSecOps

- 3. DevOps vs DevSecOps

- 4. Les bonnes pratiques à adopter

- 4.1. Intégrer des outils de sécurité dans les pipelines CI/CD

- 4.2. Former les développeurs aux bonnes pratiques de sécurité

- 4.3. Mettre en place des tests automatisés (SAST, DAST, SCA)

- 4.4. Utiliser des politiques de sécurité codées (Security as Code)

- 4.5. Surveiller en continu les dépendances et vulnérabilités

Le DevSecOps est une évolution naturelle des pratiques DevOps, intégrant la sécurité comme une composante essentielle dès les premières étapes du développement logiciel. Là où les approches traditionnelles reléguaient la sécurité en fin de cycle, le DevSecOps propose une approche proactive : sécuriser dès le code. Cette philosophie permet de réduire les vulnérabilités, d’améliorer la qualité des applications et d’accélérer les cycles de livraison.

Découvrons ensemble les bonnes pratiques à adopter, les outils à utiliser, des exemples concrets et les avantages de cette pratique pour sécuriser vos applications.

Pourquoi intégrer la sécurité dès le code ?

Dans un contexte où les cyberattaques se multiplient, attendre la phase de test ou de production pour traiter les failles est devenu inefficace et risqué. Le DevSecOps vise à :

Détecter les vulnérabilités le plus tôt possible

Identifier les failles de sécurité dès les premières phases du développement permet d’éviter leur propagation dans les étapes suivantes du cycle logiciel. Grâce à des outils comme l’analyse statique du code (SAST), les développeurs peuvent repérer immédiatement les erreurs critiques, comme les injections SQL ou les failles XSS. Cette approche dite “shift left” améliore la qualité globale du code et réduit considérablement les risques en production. Plus une vulnérabilité est détectée tôt, plus elle est simple et rapide à corriger.

Réduire les coûts de correction

Corriger une faille en phase de production peut coûter jusqu’à 10 à 100 fois plus cher que si elle avait été identifiée en phase de développement. En intégrant la sécurité dès le départ, les équipes évitent des retours en arrière coûteux, des interruptions de service ou des incidents de sécurité majeurs. Le DevSecOps permet ainsi d’optimiser les actions, en limitant les corrections tardives et les interventions d’urgence, souvent plus complexes et plus onéreuses.

Automatiser les contrôles de sécurité

L’automatisation est au cœur du DevSecOps. Les outils de sécurité sont intégrés directement dans les pipelines CI/CD, ce qui permet de lancer des analyses à chaque modification du code. Cela inclut des tests de sécurité dynamiques (DAST), des scans de dépendances (SCA) ou encore des vérifications de configuration. Cette automatisation garantit une surveillance constante sans ralentir les équipes, tout en assurant une détection rapide et fiable des vulnérabilités.

Responsabiliser les développeurs

Le DevSecOps encourage une culture où la sécurité devient l’affaire de tous, et non plus uniquement celle des experts dédiés. Les développeurs sont formés aux bonnes pratiques de sécurité et disposent d’outils pour tester leur propre code. Cette responsabilisation favorise une meilleure compréhension des enjeux de sécurité et incite à écrire un code plus robuste dès le départ. À terme, cela renforce la collaboration entre les équipes et améliore la posture globale de sécurité de l’organisation.

En intégrant la sécurité dès la phase de développement, les équipes gagnent en agilité tout en renforçant la robustesse des applications.

Les piliers du DevSecOps

Le DevSecOps repose sur plusieurs principes fondamentaux :

- Automatisation : intégration d’outils de scan dans les pipelines CI/CD

- Collaboration : décloisonnement entre développeurs, ops et experts sécurité

- Shift Left Security : déplacement des tests de sécurité vers les phases amont

- Surveillance continue : analyse en temps réel des vulnérabilités

DevOps vs DevSecOps

| Critère | DevOps | DevSecOps |

|---|---|---|

| Sécurité | En fin de cycle | Dès le développement |

| Responsabilité | Équipe sécurité | Toute l’équipe |

| Détection des failles | Tardive | Précoce |

| Automatisation | CI/CD | CI/CD + sécurité intégrée |

| Risques | Plus élevés | Réduits |

Prenons une application web développée en continu. Dans une approche classique, une faille XSS (Cross-Site Scripting) pourrait être détectée tardivement lors des tests finaux.

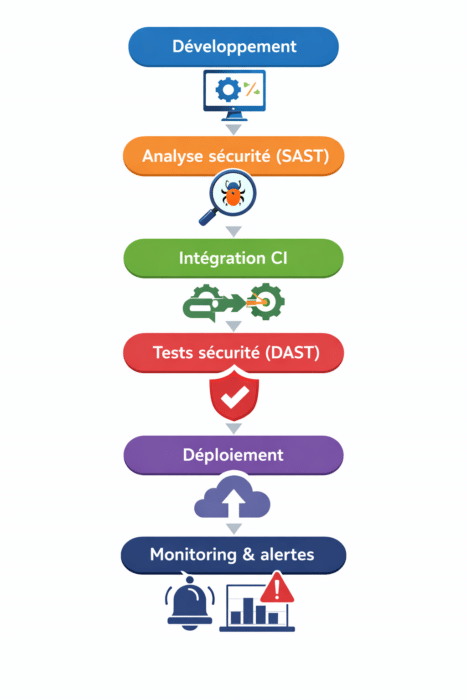

Avec une approche DevSecOps :

- Un outil d’analyse statique (SAST) est intégré au pipeline

- Le code est automatiquement scanné à chaque commit

- La faille est détectée immédiatement

- Le développeur corrige avant même la mise en production

Résultat : gain de temps, réduction du risque et amélioration de la qualité globale.

Les bonnes pratiques à adopter

Pour réussir sa transition vers le DevSecOps, il est recommandé de :

Intégrer des outils de sécurité dans les pipelines CI/CD

Pour vérifier automatiquement la sécurité du code à chaque modification, sans intervention manuelle. En intégrant ces outils directement dans les pipelines, chaque commit ou déploiement déclenche des contrôles de sécurité. Cela évite d’oublier des vérifications essentielles et garantit une couverture continue, tout en maintenant la rapidité des livraisons.

Former les développeurs aux bonnes pratiques de sécurité

Les développeurs sont les premiers à écrire le code, et donc les mieux placés pour éviter les erreurs dès le départ. Une équipe formée comprend mieux les risques (injections, mauvaises gestions des données, etc.) et adopte naturellement des réflexes sécurisés. Cela réduit fortement le nombre de vulnérabilités introduites dès la conception.

Mettre en place des tests automatisés (SAST, DAST, SCA)

Les tests automatisés permettent de détecter rapidement et systématiquement les failles, sans dépendre de tests manuels souvent limités et chronophages. Chaque type de test couvre un aspect spécifique :

- SAST analyse le code source

- DAST teste l’application en fonctionnement

- SCA vérifie les կախances et bibliothèques

En combinant ces approches, on obtient une vision complète des risques.

Utiliser des politiques de sécurité codées (Security as Code)

Cela permet de standardiser et d’automatiser les règles de sécurité. Cela réduit les erreurs, assure une cohérence entre les environnements et facilite les audits.

Surveiller en continu les dépendances et vulnérabilités

Les applications modernes reposent largement sur des bibliothèques externes, qui peuvent contenir des failles découvertes après leur intégration. Une surveillance continue permet d’être alerté en temps réel lorsqu’une vulnérabilité est հայտնée dans une dépendance utilisée. Cela permet de réagir rapidement, en mettant à jour ou en remplaçant les composants concernés.

Le DevSecOps n’est pas seulement une tendance, mais une nécessité dans un monde numérique où la sécurité est critique. En intégrant la sécurité dès le code, les entreprises peuvent livrer plus facilement des applications fiables, tout en réduisant les risques. Cette approche collaborative et automatisée transforme profondément la manière dont les logiciels sont conçus, testés et déployés.

Continuez votre lecture

Les métiers qui recrutent le plus en cybersécurité en 2026

Salaires en cybersécurité : évolution en France et à l’international